“Salió un informe que durante abril las organizaciones recibieron 2800 ataques por semana, un 15% más que el año pasado, estos no son ataques a personas aisladas sino contra instituciones que nos dan servicios todos los días”, señaló el especialista, quien remarcó que el crecimiento está vinculado al uso de nuevas herramientas tecnológicas y al avance de la automatización en los delitos informáticos.

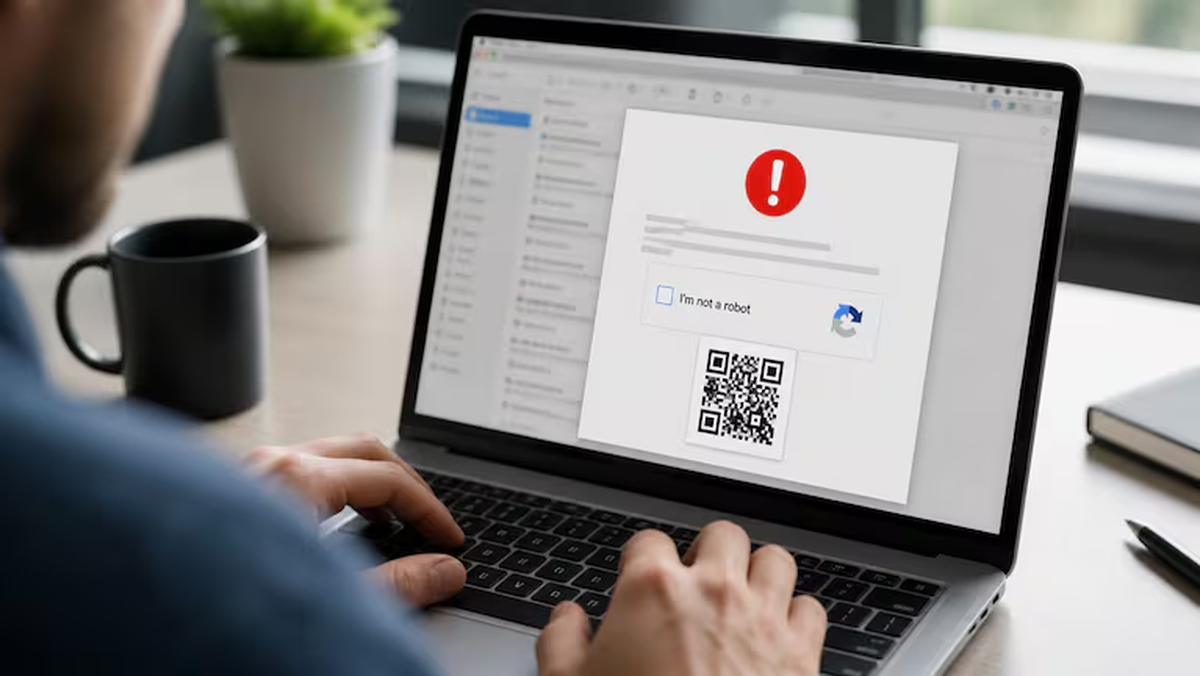

Rodríguez Suar indicó que muchas veces este tipo de maniobras pasan inadvertidas para los usuarios y detalló que una de las modalidades más frecuentes es el phishing, una técnica utilizada para robar datos personales mediante engaños: “La mayoría de las veces no se dan con los que roban, pasan bastante desapercibidos. Los delitos que más utilizan es el phishing, que es suplantar la identidad de las empresas o personas; lo utilizan mediante correos o mensajes. Los ciberdelincuentes clonan cuentas y te mandan un link para que vos ingreses a una página y coloques tus datos”, explicó.

Además, advirtió sobre las consecuencias que pueden generar estos ataques cuando afectan a empresas o entidades con bases de datos sensibles. “Cuando una empresa cae en este tipo de delito afecta a muchas personas por los datos bastante confidenciales e importantes”, sostuvo.

En cuanto a las medidas de prevención, el especialista recomendó reforzar la seguridad de las cuentas personales con contraseñas robustas y sistemas de verificación adicional. “Como precaución diría que hay que prestar atención a las contraseñas, olvidarse del 1234, número de documento o fechas de nacimiento, porque eso es fácil de averiguar. Lo ideal sería contraseñas de más de 12 caracteres, mezclando mayúsculas, minúsculas y símbolos; que sea una contraseña larga pero fácil de recordar para nosotros”, indicó.

Finalmente, resaltó la importancia de activar la verificación en dos pasos en plataformas digitales y correos electrónicos. “Otra de las medidas, con las cuentas de Gmail, Instagram o Facebook, tenemos la verificación de Google, que es un gestor de contraseñas; y tenemos la verificación de dos pasos, que es un código que te llega cuando entrás a la cuenta. Por ejemplo, un atacante consigue tu contraseña pero no puede ingresar si no tiene el código que te envían para verificar, es lo más importante que todos tenemos que tener”, concluyó.